نوكس ماتريكس: 10 سنوات من الأمن لتعزيز رؤية سامسونج لمستقبل أكثر أمناً – Samsung Newsroom الشرق الأوسط

هاكي باي - أداة اختراق USB مثالية يمكنك تركيبها بنفسك لمحترفي الأمن والمتسللين الأخلاقيين، قرص USB قابل للبرمجة بنفسك للأغراض التعليمية: اشتري اون لاين بأفضل الاسعار في السعودية - سوق.كوم الان اصبحت

ثغرة أمنية في معيار الاتصالات WPA2 الخاص بشبكة LAN اللاسلكية (Wi-Fi) في أجهزة كمبيوتر SONY VAIO | Sony الشرق الأوسط

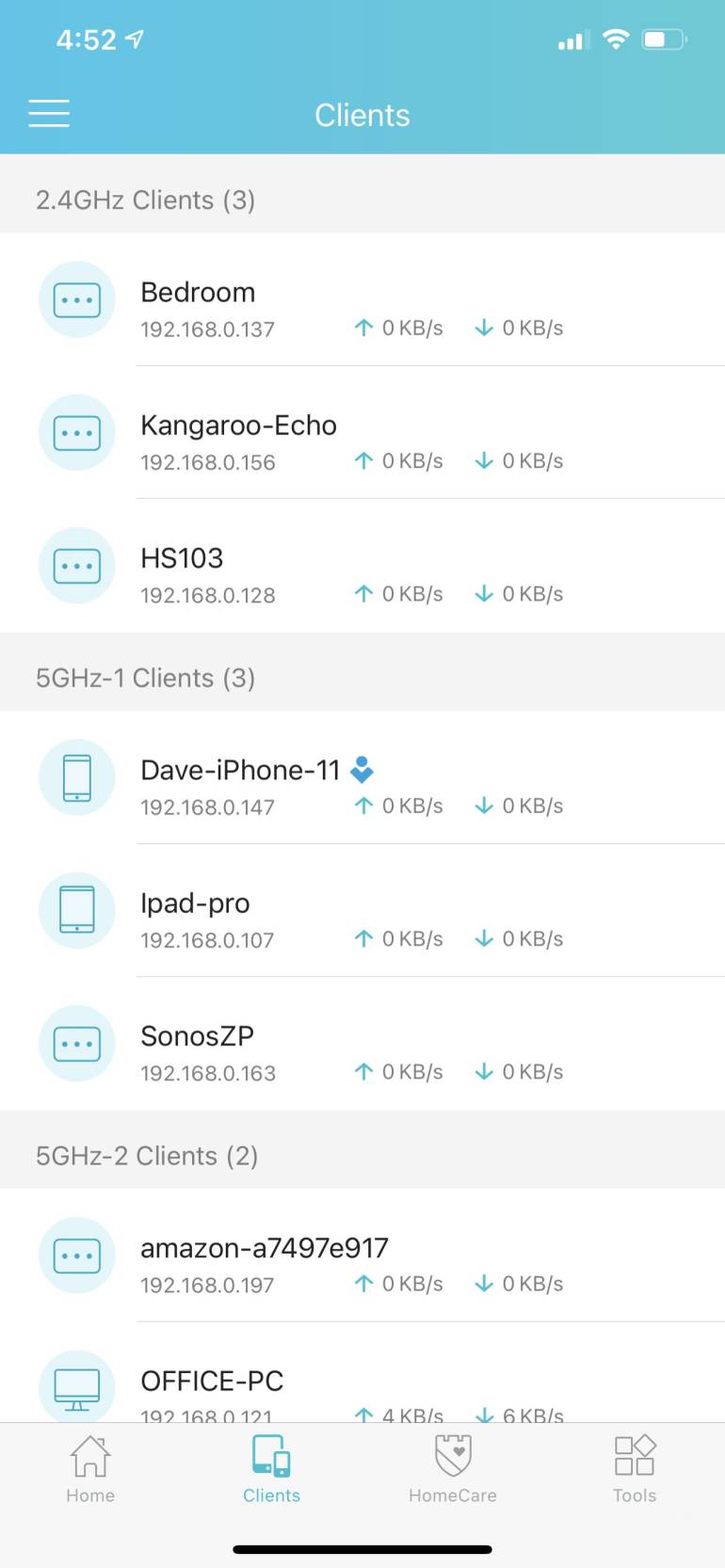

يوجرين محول واي فاي (واي فاي 6) 2.4G و5G ثنائي النطاق محمول USB 3.0 AX1800Mbps محول شبكة لاسلكية للكمبيوتر المكتبي واللاب توب، يدعم ويندوز 11/10، دونجل واي فاي، WPA3 سايبر سيكيوريتي : Amazon.ae: كمبيوترات

محول واي فاي USB بسرعة 150 ميجابت لكل ثانية، محول بطاقة شبكة لاسلكية لوتيكو RT5370 لجهاز الكمبيوتر المكتبي واللابتوب وويندوز وماك ولينكس وراسبيري بي بي/بي اي 2 3 4 زيرو ومجموعة ماج